Чим небезпечні DoS і DDoS атаки?

DoS-атаки - це атаки, що призводять до паралізації роботисервера або персонального комп'ютера внаслідок величезної кількості запитів, з високою швидкістю надходять на атакується ресурс. Якщо подібна атака проводиться одночасно відразу з великої кількості комп'ютерів, то в цьому випадку говорять про DDoS-атаці.

DoS - Denial of Service - атака на «відмова в обслуговуванні». Здійснити цю атаку можна двома способами. При першому способі для DoS-атаки використовується вразливість ПО, встановленого на комп'ютері, що атакується. За допомогою такої вразливості на комп'ютері можна викликати певну критичну помилку, яка і приведе до порушення працездатності системи.

У другому способі атака здійснюється за допомогою одночасної відсилання великої кількості пакетів інформації на атакується комп'ютер. Згідно з принципами передачі даних між комп'ютерами в мережі, кожен пакет інформації, що посилається одним комп'ютером іншому, обробляється деякий певний час.

Якщо в цей же час на комп'ютер надходить щеодин запит, то пакет стає в «чергу» і займає якусь кількість фізичних ресурсів системи. Тому якщо на комп'ютер одночасно відправити велику кількість запитів, то надмірне навантаження змусить комп'ютер «зависнути» або ж аварійно відключитися від інтернету. Саме це і потрібно організаторам DoS-атаки.

DDoS-атака - це різновид DoS-атаки. Distributed Denial of Service - «розподілена відмова в обслуговуванні» -організовується за допомогою дуже великого числа комп'ютерів, завдяки чому атаці можуть бути схильні до сервера навіть з дуже великою пропускною здатністю інтернет-каналів.

Іноді ефект DDoS-атаки «спрацьовує» випадково. Це відбувається в тому випадку, якщо, наприклад, на сайт, що знаходиться на сервері, була поставлена посилання в популярному інтернет-ресурсі. Це викликає потужний сплеск відвідуваності сайту (сплешдот-ефект), Який діє на сервер аналогічно DDoS-атаці.

DDoS-атаки, на відміну від просто DoS-атак, частішевсього проводяться для комерційної вигоди, адже для організації DDoS-атаки потрібні сотні тисяч комп'ютерів, а такі величезні матеріальні та часові витрати може дозволити собі далеко не кожен. Для організації DDoS-атак зловмисники використовують спеціальну мережу комп'ютерів - ботнет.

Ботнет - мережа із заражених особливим видом вірусів комп'ютерів-«Зомбі». Кожним таким комп'ютером зловмисник можекерувати віддалено, без відома самого власника комп'ютера. За допомогою вірусу або програми, майстерно маскується під «корисне вміст», на комп'ютер-жертву встановлюється шкідливий програмний код, який не розпізнає антивірусом і працює в «невидимому режимі». У потрібний момент по команді власника ботнету, така програма активізується і починає відправляти запити на атакується сервер.

При проведенні DDoS-атак зловмисники часто використовують «Кластер DDoS» - спеціальну трирівневу архітектуру мережі комп'ютерів. Така структура містить одну або кілька керуючих консолей, З яких безпосередньо подається сигнал про DDoS-атаці.

Сигнал передається на головні комп'ютери - «передавальний ланка» між керуючими консолями і комп'ютерами-агентами. агенти - це комп'ютери, безпосередньо атакуючісервер своїми запитами. І головні комп'ютери і комп'ютери-агенти - це, як правило, «зомбі», тобто їх власники не знають, що вони є учасниками DDoS-атаки.

Способи захисту від DDoS-атак різні в залежності від виду самої атаки. Серед DDoS-атак виділяють наступні типи:

UDP flood - атака за рахунок відправки на адресу «жертви» безлічі пакетів UDP;

TCP flood - атака за рахунок відправки на адресу «жертви» безлічі пакетів TCP;

TCP SYN flood - атака за рахунок оправлення великої кількості запитів на ініціалізацію TCP-з'єднань;

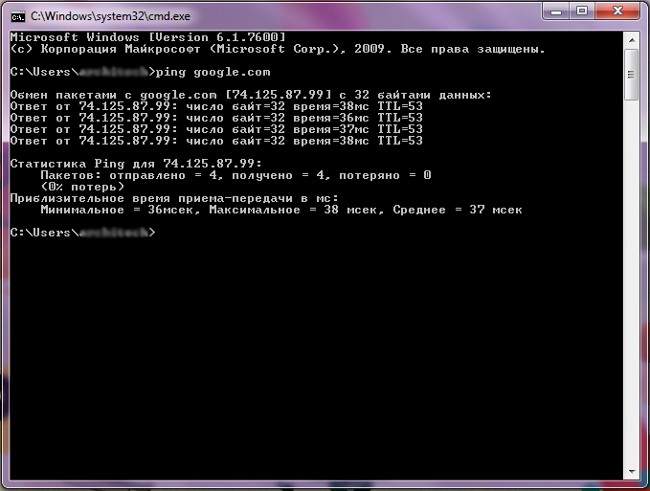

ICMP flood - атака за рахунок пінг-запитів ICMP.

Зловмисники можуть комбінувати ці та інші види DDoS-атак, що робить такі атаки ще більш небезпечними і трудноустранімимі.

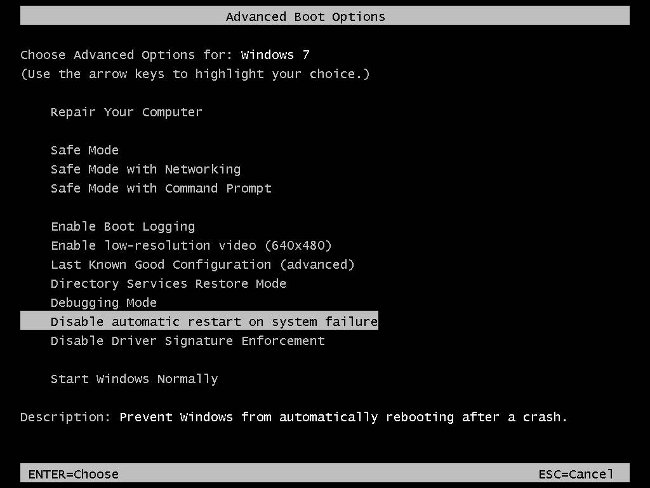

На жаль, універсальних методів захисту від DDoS-атак не існує. Але дотримання деяких загальних правил допоможе знизити ризик DDoS-атаки або ж максимально ефективно боротися з її наслідками.

Так, для запобігання DDoS-атаки необхіднопостійно стежити за усуненням вразливостей в використовуваному ПО, нарощувати ресурси і розосереджувати їх. Обов'язково на комп'ютері повинен бути встановлений хоча б мінімальний пакет програм захисту від DDoS. Це можуть бути і звичайні файрволи (брандмауери) і спеціальні анти DDoS програми. Для виявлення DDoS-атак слід використовувати спеціальні програмно-апаратні комплекси.